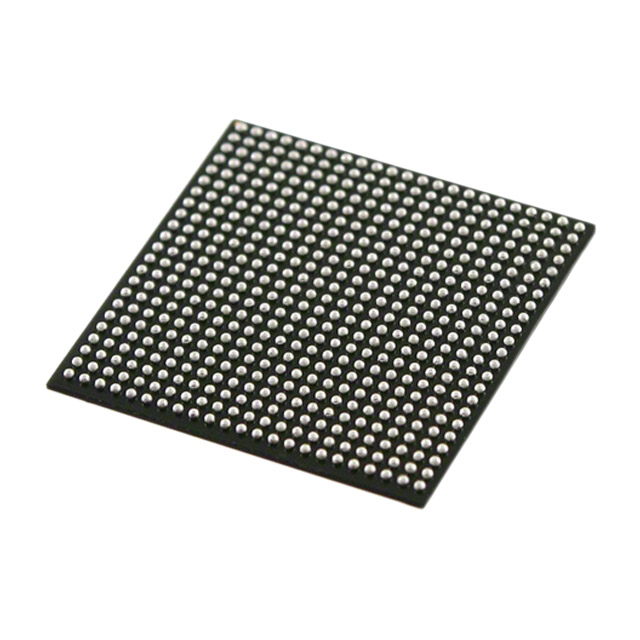

Електронні компоненти XCVU13P-2FLGA2577I IC Chips інтегральні схеми IC FPGA 448 I/O 2577FCBGA

Атрибути продукту

| ТИП | ОПИС |

| Категорія | Інтегральні схеми (ІС) |

| Виробник | AMD Xilinx |

| Серія | Virtex® UltraScale+™ |

| Пакет | Піднос |

| Стандартний пакет | 1 |

| Статус продукту | Активний |

| Кількість LAB/CLB | 216000 |

| Кількість логічних елементів/комірок | 3780000 |

| Загальна кількість біт оперативної пам’яті | 514867200 |

| Кількість входів/виходів | 448 |

| Напруга – живлення | 0,825 В ~ 0,876 В |

| Тип монтажу | Поверхневий монтаж |

| Робоча температура | -40°C ~ 100°C (ТДж) |

| Пакет / футляр | 2577-BBGA, FCBGA |

| Пакет пристроїв постачальника | 2577-FCBGA (52,5×52,5) |

| Базовий номер продукту | XCVU13 |

Прилади безпеки продовжують розвиватися

Наступне покоління реалізацій мережевої безпеки продовжує розвиватися та зазнає зміну архітектури від резервного копіювання до вбудованих реалізацій.З початком розгортання 5G і експоненціальним збільшенням кількості підключених пристроїв організаціям необхідно терміново переглянути та змінити архітектуру, яка використовується для впровадження безпеки.Вимоги до пропускної здатності та затримки 5G трансформують мережі доступу, водночас вимагаючи додаткової безпеки.Ця еволюція спричиняє наступні зміни в безпеці мережі.

1. Вища пропускна здатність L2 (MACSec) і L3.

2. потреба в аналізі на основі політики на межі/стороні доступу

3. Безпека на основі додатків, що потребує вищої пропускної здатності та підключення.

4. використання ШІ та машинного навчання для прогнозної аналітики та виявлення шкідливих програм

5. впровадження нових криптографічних алгоритмів, що сприяють розвитку постквантової криптографії (QPC).

Поряд із зазначеними вище вимогами все частіше застосовуються такі мережеві технології, як SD-WAN і 5G-UPF, що вимагає впровадження нарізки мережі, більшої кількості каналів VPN і глибшої класифікації пакетів.У поточному поколінні реалізацій мережевої безпеки безпека більшості програм забезпечується за допомогою програмного забезпечення, що працює на ЦП.Хоча продуктивність процесора зросла з точки зору кількості ядер і обчислювальної потужності, зростаючі вимоги до пропускної здатності все ще не можуть бути вирішені за допомогою чистої програмної реалізації.

Вимоги до безпеки додатків на основі політики постійно змінюються, тому більшість доступних готових рішень можуть обробляти лише фіксований набір заголовків трафіку та протоколів шифрування.Через ці обмеження програмного забезпечення та фіксованих реалізацій на основі ASIC, програмоване та гнучке апаратне забезпечення забезпечує ідеальне рішення для впровадження безпеки додатків на основі політики та вирішує проблеми затримки інших програмованих архітектур на основі NPU.

Гнучка SoC має повністю захищений мережевий інтерфейс, криптографічний IP, а також програмовану логіку та пам’ять для реалізації мільйонів правил політики за допомогою обробки додатків із збереженням стану, таких як TLS і пошукові системи з регулярними виразами.

Ідеальним вибором є адаптивні пристрої

Використання пристроїв Xilinx у пристроях безпеки наступного покоління не тільки вирішує проблеми пропускної здатності та затримки, але й інші переваги включають включення нових технологій, таких як моделі машинного навчання, Secure Access Service Edge (SASE) і постквантове шифрування.

Пристрої Xilinx забезпечують ідеальну платформу для апаратного прискорення для цих технологій, оскільки вимоги до продуктивності не можуть бути виконані лише програмними реалізаціями.Xilinx постійно розробляє та модернізує IP, інструменти, програмне забезпечення та еталонні проекти для існуючих і наступних поколінь рішень мережевої безпеки.

Крім того, пристрої Xilinx пропонують провідні в галузі архітектури пам’яті з програмним IP-пошуком класифікації потоку, що робить їх найкращим вибором для програм безпеки мережі та брандмауера.

Використання FPGA як процесорів трафіку для безпеки мережі

Трафік до та від пристроїв безпеки (брандмауерів) шифрується на кількох рівнях, а шифрування/дешифрування L2 (MACSec) обробляється на мережевих вузлах канального рівня (L2) (комутатори та маршрутизатори).Обробка за межами рівня L2 (MAC-рівня) зазвичай включає глибший аналіз, тунельне дешифрування L3 (IPSec) і зашифрований трафік SSL із трафіком TCP/UDP.Обробка пакетів передбачає аналіз і класифікацію вхідних пакетів і обробку великих обсягів трафіку (1-20 МБ) з високою пропускною здатністю (25-400 Гбіт/с).

Через велику кількість необхідних обчислювальних ресурсів (ядер) NPU можна використовувати для відносно високошвидкісної обробки пакетів, але низька затримка, високопродуктивна масштабована обробка трафіку неможлива, оскільки трафік обробляється за допомогою ядер MIPS/RISC і планування таких ядер. виходячи з їх наявності важко.Використання пристроїв безпеки на основі FPGA може ефективно усунути ці обмеження архітектур на базі CPU та NPU.

.png)