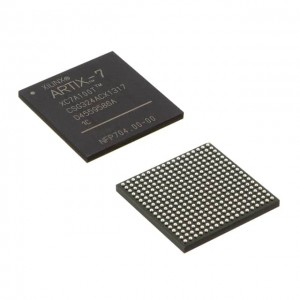

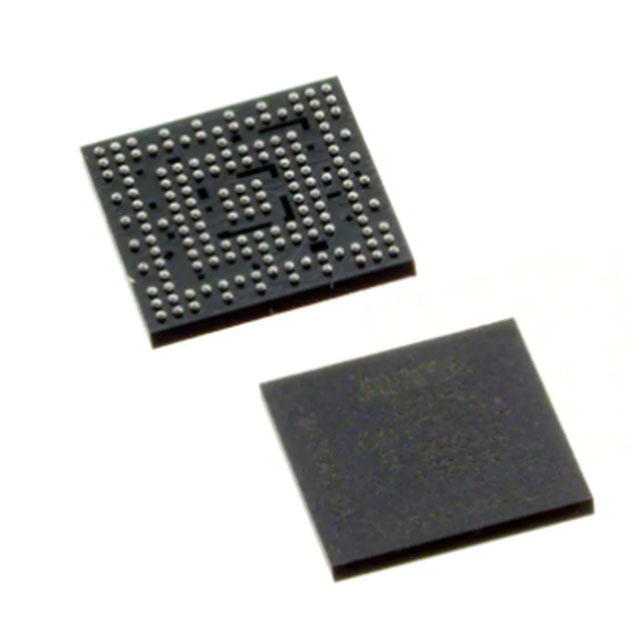

Новий оригінальний XC7A75T-1CSG324I Spot Stock One-Stop Service Service IC Chip Integrated Circuits IC FPGA 210 I/O 324CSBGA

Атрибути продукту

| ТИП | ОПИС |

| Категорія | Інтегральні схеми (ІС)ВбудованийFPGA (програмована вентильна матриця) |

| Виробник | AMD Xilinx |

| Серія | Артікс-7 |

| Пакет | Піднос |

| Стандартний пакет | 126 |

| Статус продукту | Активний |

| Кількість LAB/CLB | 5900 |

| Кількість логічних елементів/комірок | 75520 |

| Загальна кількість біт оперативної пам’яті | 3870720 |

| Кількість входів/виходів | 210 |

| Напруга – живлення | 0,95 В ~ 1,05 В |

| Тип монтажу | Поверхневий монтаж |

| Робоча температура | -40°C ~ 100°C (ТДж) |

| Пакет / футляр | 324-LFBGA, CSPBGA |

| Пакет пристроїв постачальника | 324-CSPBGA (15×15) |

| Базовий номер продукту | XC7A75 |

Наскільки важлива можливість програмування для наступного покоління пристроїв безпеки?

Цифровізація та автоматизація зараз є світовим трендом.У зв’язку з епідемією послуги в усіх секторах переходять в Інтернет, а завдяки швидкому впровадженню надомної роботи люди все більше покладаються на підключення до Інтернету для своєї роботи та життя.

Однак, оскільки кількість користувачів і підключених пристроїв продовжує збільшуватися, а функції та потреби стають більш різноманітними, архітектура системи стає все більш складною, а обсяг системних функцій розширюється, що призводить до великої кількості потенційних ризиків.Як наслідок, простої є звичайним явищем, а «збої» часто фігурують у заголовках газет.

Офіційний документ Xilinx WP526 «Важливість програмування в пристроях безпеки наступного покоління» досліджує численні архітектури брандмауерів і поєднання гнучкості та конфігурованості адаптивних пристроїв Xilinx, а також пропозицій IP та інструментів для значного покращення продуктивності обробки безпеки.

Прилади безпеки продовжують розвиватися

Наступне покоління реалізацій мережевої безпеки продовжує розвиватися та зазнає зміну архітектури від резервного копіювання до вбудованих реалізацій.З початком розгортання 5G і експоненціальним збільшенням кількості підключених пристроїв організаціям необхідно терміново переглянути та змінити архітектуру, яка використовується для впровадження безпеки.Вимоги до пропускної здатності та затримки 5G трансформують мережі доступу, водночас вимагаючи додаткової безпеки.Ця еволюція спричиняє наступні зміни в безпеці мережі.

1. Вища пропускна здатність L2 (MACSec) і L3.

2. потреба в аналізі на основі політики на межі/стороні доступу

3. Безпека на основі додатків, що потребує вищої пропускної здатності та підключення.

4. використання ШІ та машинного навчання для прогнозної аналітики та виявлення шкідливих програм

5. впровадження нових криптографічних алгоритмів, що сприяють розвитку постквантової криптографії (QPC).

Поряд із зазначеними вище вимогами все частіше застосовуються такі мережеві технології, як SD-WAN і 5G-UPF, що вимагає впровадження нарізки мережі, більшої кількості каналів VPN і глибшої класифікації пакетів.У поточному поколінні реалізацій мережевої безпеки безпека більшості програм забезпечується за допомогою програмного забезпечення, що працює на ЦП.Хоча продуктивність процесора зросла з точки зору кількості ядер і обчислювальної потужності, зростаючі вимоги до пропускної здатності все ще не можуть бути вирішені за допомогою чистої програмної реалізації.

Вимоги до безпеки додатків на основі політики постійно змінюються, тому більшість доступних готових рішень можуть обробляти лише фіксований набір заголовків трафіку та протоколів шифрування.Через ці обмеження програмного забезпечення та фіксованих реалізацій на основі ASIC, програмоване та гнучке апаратне забезпечення забезпечує ідеальне рішення для впровадження безпеки додатків на основі політики та вирішує проблеми затримки інших програмованих архітектур на основі NPU.

Гнучка SoC має повністю захищений мережевий інтерфейс, криптографічний IP, а також програмовану логіку та пам’ять для реалізації мільйонів правил політики за допомогою обробки додатків із збереженням стану, таких як TLS і пошукові системи з регулярними виразами.